Topology

1. 각 라우터(3대)와 PC(4대), 그리고 서버(1대) IP 설정

1) 라우터 IP 설정

각 라우터의 CLI에서, 해당 라우터가 가진 모든 인터페이스에 대해 다음과 같이 입력한다:

interface {현재 인터페이스의 종류} {번호}

ip address {현재 인터페이스의 IP} {서브넷 마스크}

no shutdown

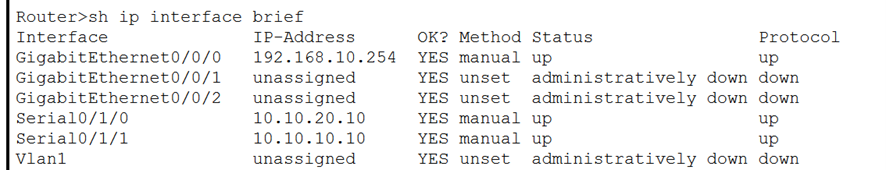

결과 확인을 위해 다음과 같이 입력한다:

sh ip interface brief

그럼 다음과 같이 결과 확인이 가능하다:

* Router0

* Router1

* Router2

2) PC, 서버 IP 설정

각 PC/서버의 Desktop > IP Configuration에서 다음과 같이 설정한다:

IPv4 address: 해당 PC/서버의 IP 주소

Subnet mask: 255.255.255.0

Default gateway: 해당 PC/서버가 속한 LAN을 담당하는 라우터의, LAN과의 인터페이스의 IP 주소

2. 각 라우터(3대)에 Routing Protocol을 설정 (RIP v2)

각 라우터의 CLI에서 다음과 같이 입력한다:

Router rip

network {현재 라우터에 연결된 각 인터페이스의 IP 주소 모두}

version 2

no auto-summary

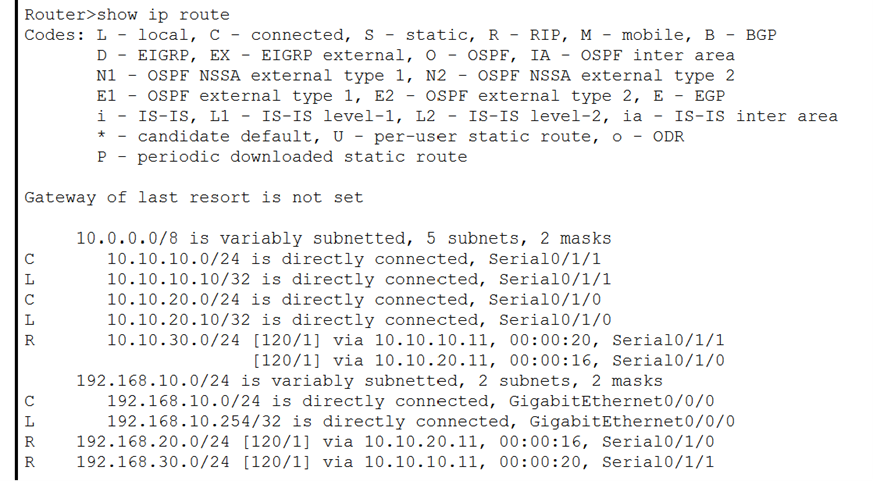

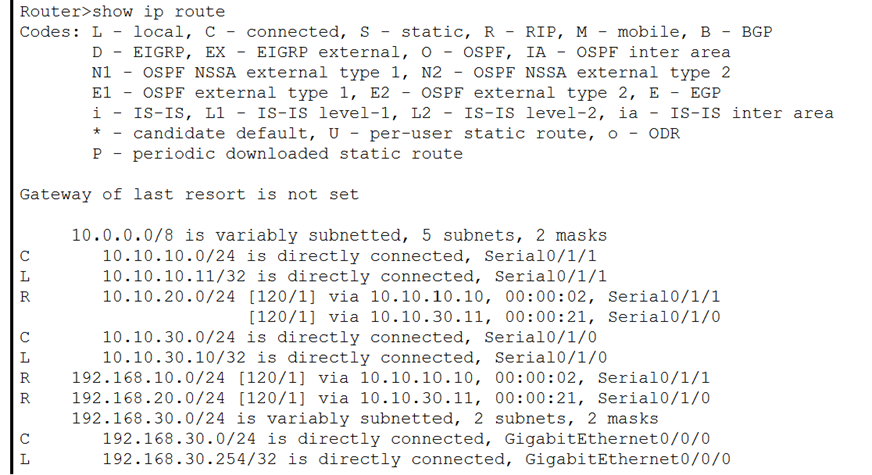

결과 확인을 위해 다음과 같이 입력한다:

show ip route

그럼 다음과 같이 결과 확인이 가능하다:

* Router0

* Router1

* Router2

사진과 같이, 모든 라우터에서, 다른 라우터들로부터의 정보도 수집되어 라우팅 테이블이 구성되었음을 알 수 있다.

3. 아래경로(구간)별 통신이 가능한지 ping test

[1] PC0 → PC1

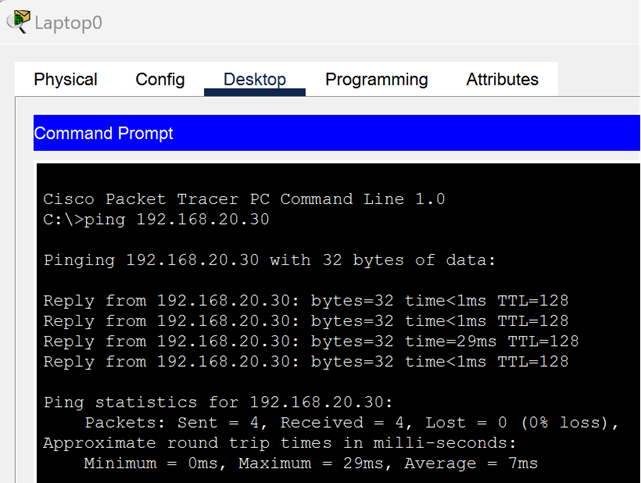

[2] Laptop0 → Laptop1

[3] PC0 → Laptop1

[4] PC0 → Server0

[5] Laptop1 → Server0

사진과 같이, 모두 ping이 정상적으로 동작했다.

4. 접근통제(ACL, Access Control List) 설정

[1] PC0 → Server0, IP Allow

PC0에서 Server0으로 가는 모든 경로에 대해 Allow해주기 위하여,

PC0이 속한 LAN의 라우터 (Router0)에서의 out을 permit해준다.

ACL을 설정하고 결과를 확인하기 위해, Router0의 CLI에서 다음과 같이 명령어를 입력한다:

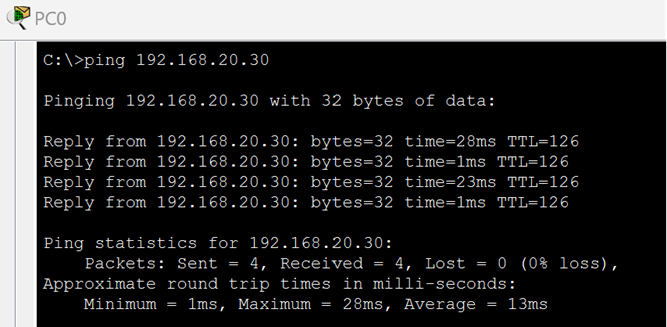

PC0에서의 ping test를 통해 실제 결과를 확인할 수 있다:

PC0에서 Server0으로의 ping이 가능하다.

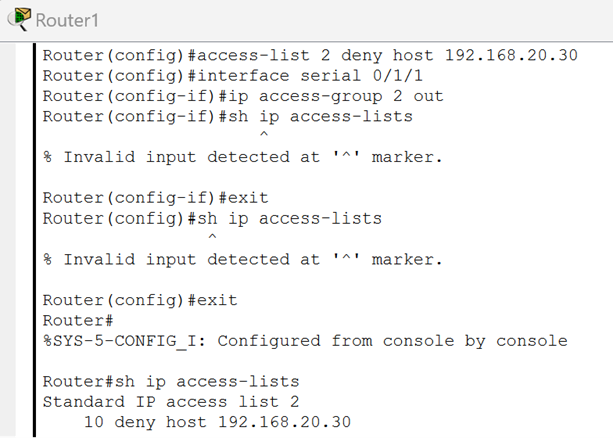

[2] Laptop1 → Server0, IP Deny

Laptop1에서 Server0으로 가는 모든 경로에 대해 Deny해주기 위하여,

Laptop1이 속한 LAN의 라우터 (Router1)에서의 out을 deny해준다.

ACL을 설정하고 결과를 확인하기 위해, Router1의 CLI에서 다음과 같이 명령어를 입력한다:

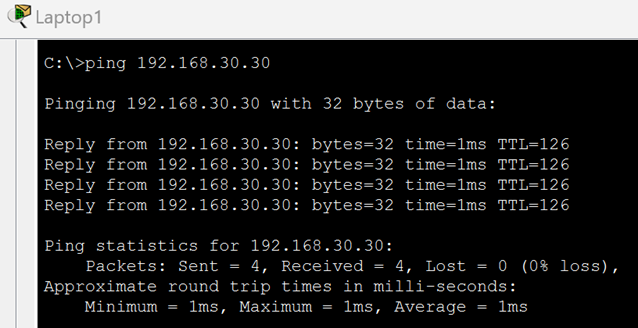

Laptop1에서의 ping test를 통해 실제 결과를 확인할 수 있다:

Laptop1에서 Server0으로의 ping이 불가능하다.

'IT > 프로젝트' 카테고리의 다른 글

| [PintOS Project #1] Analyze core functions in PintOS (0) | 2024.05.31 |

|---|---|

| [GitCTF] vulnerabilities of my team and other teams (0) | 2024.05.30 |

| [Spam Mail Filtering] TF-IDF (0) | 2024.05.29 |

| [Network Intrusion Detection] NSL-KDD dataset의 multi-class classification (0) | 2024.05.29 |

| [KU Friend Matcher] 프로젝트 개요: 고려대학교 학생 친구 찾기 플랫폼 (0) | 2024.02.19 |